El trabajo remoto se ha disparado en los últimos tres años. Y con eso viene una mayor productividad, empleados más felices y menores costos generales para aumentar la protección en los empleados.

Pero, desafortunadamente, no todo es sol y arcoíris para las empresas con equipos remotos. Los estudios muestran que los empleados que trabajan desde casa aumentan la frecuencia de los ciberataques en un 238% , dado que el costo total promedio global de una violación de datos supera los $ 4.35 millones en 2022, es hora de duplicar la protección de la privacidad de datos.

Paso 1: Evaluar los riesgos

El primer paso para construir cualquier estrategia es comprender la situación actual. En este caso, eso significa evaluar los riesgos de privacidad de sus datos e identificar cualquier vulnerabilidad potencial.

Es posible que los empleados que usan sus propios dispositivos para el trabajo no tengan los mismos controles que los dispositivos propiedad de la empresa, lo que los hace más vulnerables al malware, los ataques de phishing y otras amenazas.

Paso 2: Establecer políticas de privacidad y protección de datos

Una vez que tenga una comprensión sólida de todos sus riesgos actuales, es hora de desarrollar una política integral de privacidad y protección de datos para su organización, pero se necesita una política sólida de privacidad y protección de datos para ayudar a proteger la información confidencial y crear una base para métricas efectivas.

Finalmente, no olvide abordar el problema del intercambio de datos con terceros o el intercambio de datos confidenciales con proveedores o socios externos. Su política debe describir cómo compartirá los datos, quién puede acceder a ellos y cómo protegerlos.

Paso 3: Proteger su infraestructura

Con los empleados trabajando desde casa, no puede mirar por encima del hombro para asegurarse de que los datos de su empresa estén a salvo de las ciber amenazas.

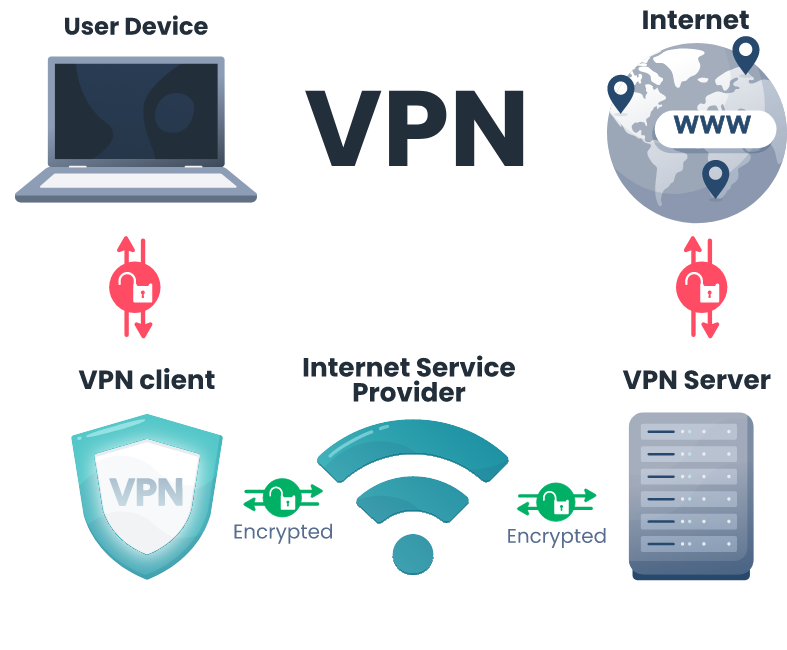

Usar VPN

Una red privada virtual (VPN) es imprescindible para proteger su infraestructura. Cifra todos los datos a través de las redes, lo que hace que sea casi imposible que los piratas informáticos intercepten información confidencial.

Prevenir ataques DDoS

Los ataques DDoS (denegación de servicio distribuida) son una amenaza cibernética común que puede provocar la caída del sitio web o el servidor de su empresa. Para la prevención de ataques DDoS , puede usar un servicio basado en la nube que detecta y bloquea el tráfico malicioso antes de que llegue a su infraestructura.

Mantener el software actualizado

Los ciberdelincuentes a menudo apuntan a la fruta madura o los eslabones más débiles de su software. Mantener actualizado el software antivirus y de protección contra malware es una solución simple para prevenir cualquier punto débil.

Paso 4: Capacitar el equipo

Con el rápido aumento de los trabajos desde casa, es crucial crear programas de capacitación, protecciones y políticas para proteger los datos de su empresa.

Lo que es más importante, es fundamental enseñar a cada miembro de sus equipos remotos cómo informar un incidente de ciberataque. Explicar la importancia de reportar el incidente lo antes posible y guíe cómo hacerlo.

Paso 5: Supervisar y ajustar

Una cosa es segura, en un mundo cada vez más digital, los malos siempre están buscando nuevas formas de acceder a su información confidencial, por lo tanto, a medida que las amenazas cibernéticas continúan evolucionando, es importante evaluar y actualizar periódicamente sus medidas para asegurarse de que protegen de manera efectiva los datos de su empresa.

Y sin mencionar las regulaciones de privacidad y protección de datos que varían según su industria y ubicación.

En conclusión

La implementación de una estrategia de privacidad y protección de datos para equipos remotos es fundamental para proteger los datos de su empresa de las ciber amenazas, lo que le permitirá ahorrar millones de dólares al año.

la ciberseguridad es un proceso continuo, y debe observar y ajustar su estrategia regularmente para asegurarse de que siga siendo efectiva. No es una estrategia de arreglarlo y olvidarlo. Requiere atención y ajustes constantes.

Al seguir estos pasos, se puede asegurar de que el equipo remoto y la organización estén seguros y prósperos.